Now Reading: Vulnerabilidad en Chrome: Nueva Herramienta Permite Eludir el Cifrado de Cookies y Acceder a Credenciales

-

01

Vulnerabilidad en Chrome: Nueva Herramienta Permite Eludir el Cifrado de Cookies y Acceder a Credenciales

Vulnerabilidad en Chrome: Nueva Herramienta Permite Eludir el Cifrado de Cookies y Acceder a Credenciales

Tendencias, Aprendizaje, Herramientas, Noticias1 year ago113 Views

- Home

- Tendencias

- Vulnerabilidad en Chrome: Nueva Herramienta Permite Eludir el Cifrado de Cookies y Acceder a Credenciales

Un investigador en ciberseguridad ha lanzado una herramienta que permite eludir las últimas defensas de Google contra el robo de cookies en el navegador Chrome, superando el mecanismo de Cifrado Vinculado a la Aplicación (App-Bound Encryption, ABE). Esta herramienta, bautizada como Chrome-App-Bound-Encryption-Decryption, permite a los atacantes extraer credenciales almacenadas en el navegador Chrome, elevando el riesgo de exposición para millones de usuarios que confían en este navegador para gestionar información confidencial.

A continuación, exploraremos cómo funciona este cifrado en Chrome, el impacto de esta vulnerabilidad, la naturaleza del juego entre cibercriminales y desarrolladores, y las precauciones que los usuarios deben considerar para proteger su información.

¿Qué es el Cifrado Vinculado a la Aplicación de Chrome?

Google introdujo el Cifrado Vinculado a la Aplicación en la versión 127 de Chrome (julio de 2023) con el objetivo de proteger las cookies y otros datos sensibles frente al malware diseñado para robar información. Esta característica crea un servicio en Windows que opera con privilegios de SISTEMA, lo que significa que los atacantes necesitan un acceso más profundo al sistema operativo para descifrar cookies, contraseñas y potencialmente datos de pago.

El propósito de esta actualización es claro: dificultar la vida a los atacantes. Con ABE, Google busca evitar que el malware de robo de información (infostealers) pueda acceder a cookies y credenciales simplemente ejecutándose bajo la cuenta de un usuario con permisos limitados. Al requerir privilegios de administrador o SISTEMA para descifrar estos datos, Google pretendía dificultar los ataques sin que se disparen alarmas en el software de seguridad.

El Bypass en el Cifrado App-Bound de Chrome

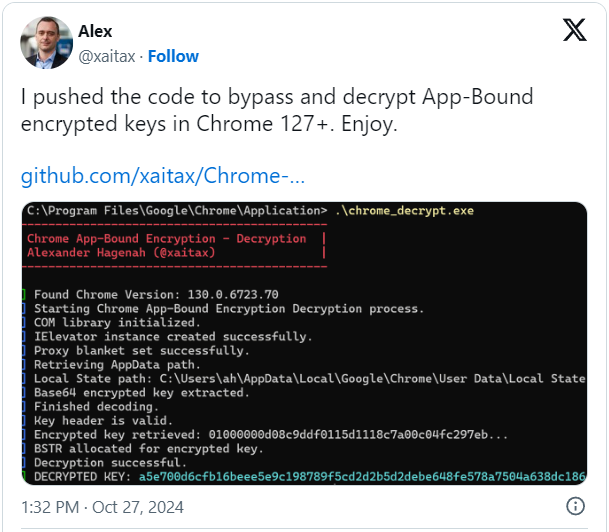

A pesar de los esfuerzos de Google, un investigador de seguridad llamado Alexander Hagenah lanzó una herramienta en GitHub que permite descifrar las cookies protegidas por ABE. Su herramienta utiliza la interfaz IElevator de Chrome basada en COM para interactuar con el servicio de cifrado y obtener las claves necesarias. Para que la herramienta funcione, el usuario debe colocar el ejecutable en el directorio de instalación de Chrome, que generalmente requiere permisos de administrador. Esto no representa un gran obstáculo, ya que la mayoría de los usuarios de Windows suelen tener estos privilegios en sus cuentas de usuario.

Según el proyecto en GitHub, la herramienta “proporciona una forma de recuperar y descifrar estas claves que Chrome protege mediante ABE”, permitiendo así acceder a cookies protegidas y, potencialmente en el futuro, a otras credenciales como contraseñas o datos de pago. Este desarrollo demuestra cómo los investigadores y atacantes siempre buscan nuevas maneras de superar las barreras de seguridad.

Implicaciones para la Seguridad de los Usuarios

La publicación de esta herramienta en GitHub aumenta considerablemente el riesgo para los usuarios de Chrome. Aunque los cibercriminales ya habían encontrado maneras de evitar el cifrado de Google, la disponibilidad pública de este tipo de herramientas facilita el acceso a personas con menos conocimientos técnicos. Cualquier persona con habilidades básicas de programación puede aprender cómo utilizar este método y adaptar el código a sus propias necesidades maliciosas.

Esta herramienta en manos de atacantes permite el robo de cookies de usuarios de Chrome, las cuales pueden utilizarse para acceder a cuentas de servicios en línea sin necesidad de ingresar contraseñas. Si bien el proceso requiere privilegios de administrador, la realidad es que muchos usuarios domésticos y corporativos operan bajo cuentas con estos permisos, lo que facilita la explotación.

La Respuesta de Google y el Juego del “Gato y el Ratón”

Google reconoce que la ciberseguridad es un juego de “gato y ratón” entre sus ingenieros y los desarrolladores de malware. En palabras de la empresa, la implementación de ABE en Chrome tiene como objetivo provocar un cambio en el comportamiento de los atacantes hacia técnicas más visibles, como la inyección de código o el raspado de memoria. Con el cifrado App-Bound, Google pretende hacer que los métodos de ataque sean más observables para los sistemas de seguridad.

Sin embargo, las recientes pruebas de varios investigadores demuestran que ABE, aunque bien intencionado, no ha sido suficiente para detener a los ladrones de información. Los cibercriminales han encontrado la forma de seguir obteniendo acceso a cookies y datos sensibles a pesar de los esfuerzos de Google. Aunque esta vulnerabilidad en Chrome no es completamente nueva, la herramienta lanzada por Hagenah y la exposición pública de métodos similares representan una clara señal de que Google aún tiene trabajo por hacer.

Limitaciones de las Defensas de Chrome y Medidas de Precaución

Aunque Google ha elevado el nivel de dificultad para los atacantes, es evidente que aún existen limitaciones. El cifrado ABE en Chrome es efectivo en teoría, pero los cibercriminales han demostrado que, con herramientas como la desarrollada por Hagenah, es posible evitar esta capa de seguridad. Los usuarios que dependen de Chrome para almacenar credenciales y otros datos confidenciales deben ser conscientes de estos riesgos y considerar medidas adicionales de protección.

Recomendaciones para los Usuarios

Dado el aumento del riesgo que representa esta herramienta, aquí hay algunas recomendaciones para mejorar la seguridad:

- Evita Almacenar Información Sensible en el Navegador: Aunque Chrome ofrece la opción de guardar contraseñas y cookies, es mejor utilizar un gestor de contraseñas dedicado que aplique cifrado independiente.

- Minimiza el Uso de Cuentas Administrativas: Siempre que sea posible, utiliza cuentas de usuario con permisos limitados para reducir el riesgo de acceso a servicios críticos del sistema.

- Activa la Autenticación de Dos Factores (2FA): Protege tus cuentas en línea con 2FA. Esto asegura que el acceso a tus cuentas no dependa exclusivamente de cookies almacenadas en tu navegador.

- Mantén el Sistema y el Software Actualizados: Actualiza Windows y Chrome con regularidad. Los parches frecuentes pueden reducir las posibilidades de que los atacantes exploten vulnerabilidades conocidas.

- Monitorea la Actividad de Seguridad en Tu Dispositivo: Utiliza herramientas de monitoreo de seguridad, como antivirus y soluciones de detección de amenazas, para identificar posibles accesos no autorizados a cookies y datos almacenados.

- Cierra Sesiones en Dispositivos Compartidos: Cuando uses dispositivos compartidos, asegúrate de cerrar sesión en tus cuentas y no almacenar contraseñas en el navegador.

- Usa Chrome en Modo Incógnito para Navegación Sensible: Este modo no almacena cookies a largo plazo ni guarda el historial de navegación, lo que puede reducir el riesgo en situaciones específicas.

La publicación de herramientas como Chrome-App-Bound-Encryption-Decryption plantea desafíos críticos para Google y la seguridad de los usuarios. A pesar de los esfuerzos de Google por reforzar la seguridad de Chrome, el panorama de amenazas está en constante evolución, y los cibercriminales parecen adaptarse rápidamente. Es esencial que los usuarios comprendan los riesgos de almacenar datos sensibles en navegadores y tomen precauciones adicionales para proteger sus credenciales.

Los investigadores y empresas de tecnología deben continuar colaborando para desarrollar y mejorar defensas efectivas frente al malware de robo de información, y los usuarios deben estar al tanto de estas amenazas y tomar medidas proactivas para protegerse.

#Ciberseguridad ?️ #GoogleChrome ? #HackingTools ?️ #RoboDeCookies ? #AmenazasOnline ? #SeguridadInformática ?️ #Infostealers ? #MalwareAnalysis ? #Tecnología ? #Vulnerabilidades ?

Related Posts

Stay Informed With the Latest & Most Important News

Previous Post

Next Post

[sp_wpcarousel id="11665"]

- 01

Podcast3 months ago

Temporada 3 - Episodio 4

- 02

Viernes de Hacking3 months ago

Temporada 3 - Episodio 3

- 03

Viernes de Hacking3 months ago

Temporada 3 - Episodio 2

- 04

Viernes de Hacking3 months ago

Temporada 3 - Episodio 1