Now Reading: Nokia Inicia Investigación por Supuesto Robo de Código Fuente en Colaboración con Terceros

-

01

Nokia Inicia Investigación por Supuesto Robo de Código Fuente en Colaboración con Terceros

Nokia Inicia Investigación por Supuesto Robo de Código Fuente en Colaboración con Terceros

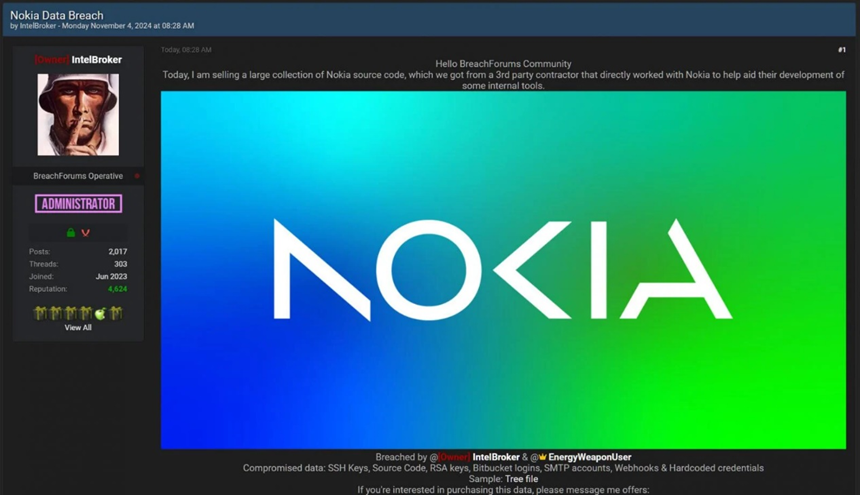

Nokia ha iniciado una investigación interna luego de que se diera a conocer que el hacker IntelBroker ha puesto a la venta supuestamente el código fuente de la empresa. Este suceso encendió las alarmas de seguridad en la compañía, que trabaja activamente para determinar si sus sistemas han sido comprometidos.

Según Nokia, un actor no autorizado afirma haber accedido a datos pertenecientes a un tercero vinculado con la empresa, e incluso potencialmente de la propia Nokia. Sin embargo, hasta el momento, la compañía asegura que no ha detectado ninguna evidencia de acceso no autorizado en sus sistemas internos, aunque mantiene un monitoreo constante y exhaustivo de la situación.

El incidente surgió en redes luego de que IntelBroker afirmara haber logrado el acceso al código fuente de Nokia a través de un servidor de terceros que colabora en el desarrollo de herramientas internas. Según el hacker, el objetivo era precisamente un socio de Nokia, quien colabora estrechamente en el desarrollo y mantenimiento de herramientas internas. IntelBroker declaró haber obtenido información sensible como claves SSH, código fuente, claves RSA, cuentas de BitBucket, cuentas SMTP, webhooks y credenciales codificadas, todas las cuales fueron obtenidas a través del hackeo de este servidor.

IntelBroker explicó que el acceso al servidor de SonarQube del proveedor se logró utilizando credenciales estándar que no habían sido modificadas desde la configuración inicial, una práctica de seguridad deficiente que facilitó el ataque. Gracias a este descuido, el hacker tuvo la capacidad de descargar numerosos proyectos de Python que supuestamente incluyen desarrollos realizados en colaboración con Nokia. BleepingComputer, medio reconocido en el ámbito de la ciberseguridad, notificó a Nokia sobre la estructura de archivos publicada por IntelBroker; sin embargo, Nokia aún no ha emitido una declaración oficial detallada sobre el incidente.

Un historial de incidentes

IntelBroker no es nuevo en el mundo de las filtraciones y ha ganado notoriedad en el ámbito de la ciberseguridad por sus ataques de alto perfil. En su historial de filtraciones se encuentra el hackeo a DC Health Link, una organización que brinda seguros de salud al personal del Congreso de los Estados Unidos. Además, IntelBroker ha estado vinculado a filtraciones de datos de empresas de gran renombre como Hewlett Packard Enterprise (HPE) y General Electric (GE), dos de las principales compañías en sus respectivas industrias.

Recientemente, IntelBroker también se ha visto implicado en incidentes de alto perfil relacionados con T-Mobile, AMD y Apple, donde se lograron filtraciones significativas de datos sensibles. Estos ataques, en su mayoría, han tenido un patrón común: el hacker se aprovecha de las deficiencias en los sistemas de seguridad de proveedores de servicios SaaS externos para obtener acceso a información valiosa de sus clientes.

Este caso de Nokia refleja una tendencia creciente de ataques a través de terceros, donde actores maliciosos encuentran vulnerabilidades en proveedores externos para comprometer a las grandes empresas que dependen de ellos. Ante la sofisticación de este tipo de ataques, el sector de la ciberseguridad debe replantearse las políticas de seguridad en los sistemas de colaboración y acceso compartido, y reforzar las prácticas de seguridad en toda la cadena de suministro digital.

El incidente sigue bajo investigación, y Nokia continúa vigilante ante cualquier indicio de compromiso directo en sus sistemas. Aún se espera una respuesta oficial que clarifique el alcance de la posible filtración y los pasos que la compañía tomará para reforzar su seguridad, protegiendo tanto sus datos como los de sus colaboradores.

? #Ciberseguridad ? #Nokia ? #IntelBroker ?️ #CódigoFuente ? #Hackeo ?? #Terceros ? #Filtraciones ? #DataLeaks ? #ProtecciónDeDatos