Now Reading: META PAGA A BUGHUNTER NOVATO POR ENCONTRAR VULNERABILIDAD

-

01

META PAGA A BUGHUNTER NOVATO POR ENCONTRAR VULNERABILIDAD

META PAGA A BUGHUNTER NOVATO POR ENCONTRAR VULNERABILIDAD

Un especialista novato ha aprendido a deshabilitar la autenticación de cuenta de dos factores sin el conocimiento del propietario.

Meta implementó recientemente un sistema de inicio de sesión centralizado para facilitar a los usuarios de Instagram* y Facebook* la administración de sus cuentas. Desafortunadamente, al configurar un sistema de autenticación de dos factores ( 2FA ), los desarrolladores pasaron por alto un error evidente.

Un cazador de errores principiante de Nepal llamado Gim Menez estaba investigando la nueva interfaz del Meta Account Center y notó que en el proceso de vincular las cuentas de Facebook e Instagram , la página del Account Center antes mencionada permite a los usuarios vincular su número de teléfono a una cuenta Meta. Todo lo que tiene que hacer es ingresar su número de teléfono y un código 2FA de seis dígitos.

Menez luego descubrió que cuando se ingresa un código incorrecto, el sistema solicita volver a ingresarlo en lugar de enviar uno nuevo. Además, no había límite en el número de intentos fallidos de ingresar este código.

Luego, Menez organizó un ataque de fuerza bruta en la página de autorización y obtuvo con éxito un código de autenticación de dos factores. Por lo tanto, puede vincular cualquier número de teléfono existente a su perfil.

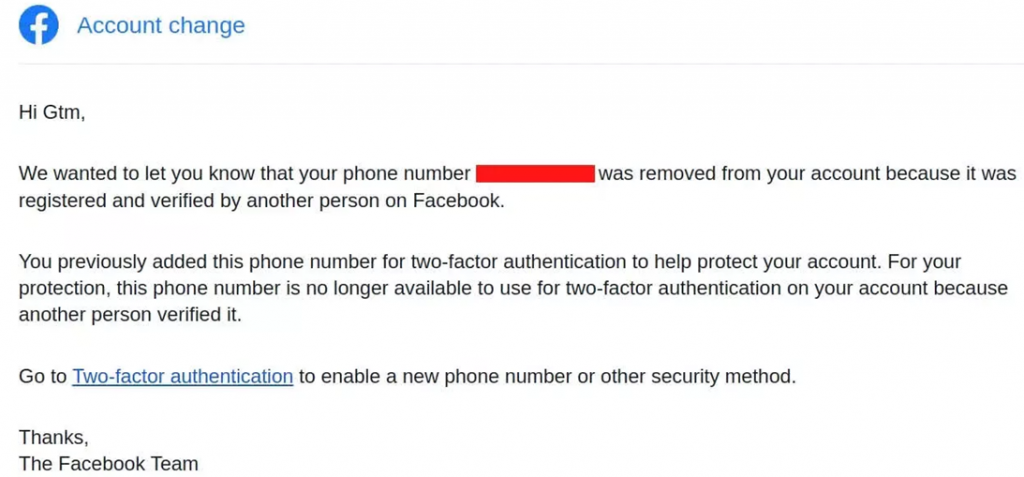

Otro hecho interesante es que después de vincular el número a la cuenta Meta, el número de teléfono se desvinculó de la cuenta existente de Facebook o Instagram y se desactivó la autenticación de dos factores. Deshabilitar 2FA reduce drásticamente el nivel de seguridad de la cuenta. Entrar en una cuenta de este tipo es mucho más rápido y fácil para los atacantes.

Notificación de Facebook sobre la desactivación de 2FA y la desvinculación de un número de teléfono

“Esencialmente, el mayor impacto de explotar esta vulnerabilidad es deshabilitar la autenticación de dos factores configurada utilizando solo el número de teléfono de la víctima”, dijo Menez.

En septiembre, Meta solucionó la vulnerabilidad, incluso antes de la divulgación pública. Nadie tuvo tiempo de usarlo excepto el propio Menez. A pesar de la naturaleza no tan grave de la vulnerabilidad, el cazador de errores recién acuñado recibió un generoso pago de $ 27,000. Al parecer, los representantes de Meta decidieron motivar a otros novatos especialistas en ciberseguridad con esta historia.