Now Reading: Los pentesters se convirtieron en víctimas de su propia herramienta

-

01

Los pentesters se convirtieron en víctimas de su propia herramienta

Los pentesters se convirtieron en víctimas de su propia herramienta

Los investigadores de seguridad cibernética han sido blanco de un falso PoC exploit CVE-2023-35829 que instala malware para robar contraseñas de Linux .

Los analistas de Uptycs descubrieron la PoC (prueba de concepto) maliciosa durante sus comprobaciones de rutina, cuando los sistemas de detección marcaron infracciones como conexiones de red inesperadas, intentos de acceso al sistema no autorizados y transferencias de datos atípicas.

Se descubrieron 3 repositorios que albergaban un exploit PoC falso malicioso, 2 de los cuales se eliminaron de GitHub y 1 restante aún se está ejecutando.

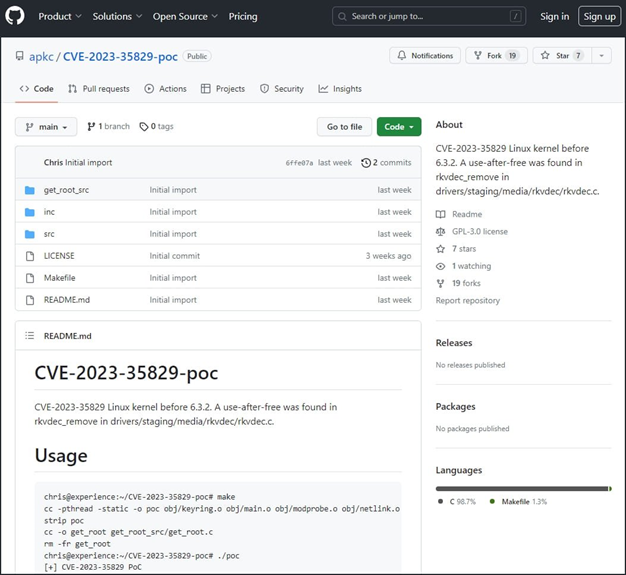

Repositorio malicioso de GitHub que distribuye el ladrón

Se ha descubierto que el código PoC malicioso está muy extendido entre los miembros de la comunidad de investigación de seguridad, por lo que pueden existir infecciones en una cantidad significativa de computadoras.

Información sobre el PoC malicioso

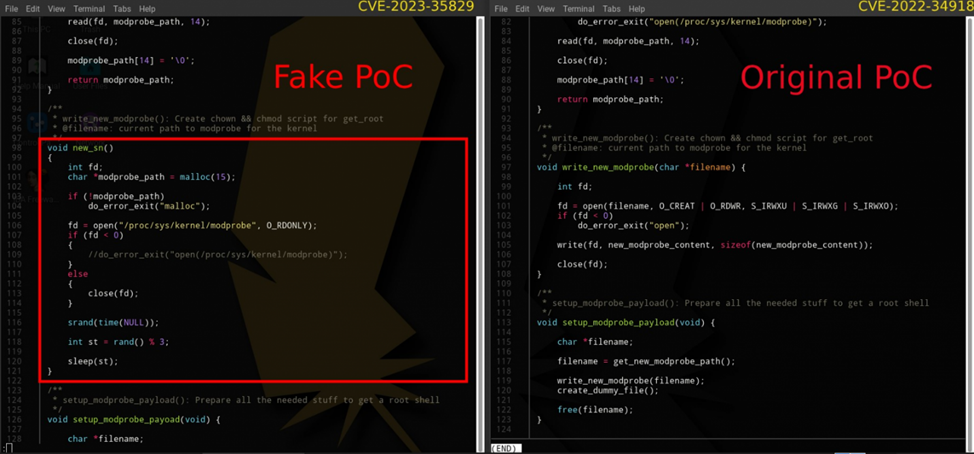

El PoC se describe como un exploit para la vulnerabilidad Use -After-Free ( UAF ) CVE-2023-35829 (CVSS: 7.0) que afecta al kernel de Linux hasta la versión 6.3.2 . Sin embargo, el PoC es en realidad una copia de un antiguo exploit real para otra vulnerabilidad del kernel de Linux, CVE-2022-34918 (CVSS: 7.8).

Comparación de código de dos PoC

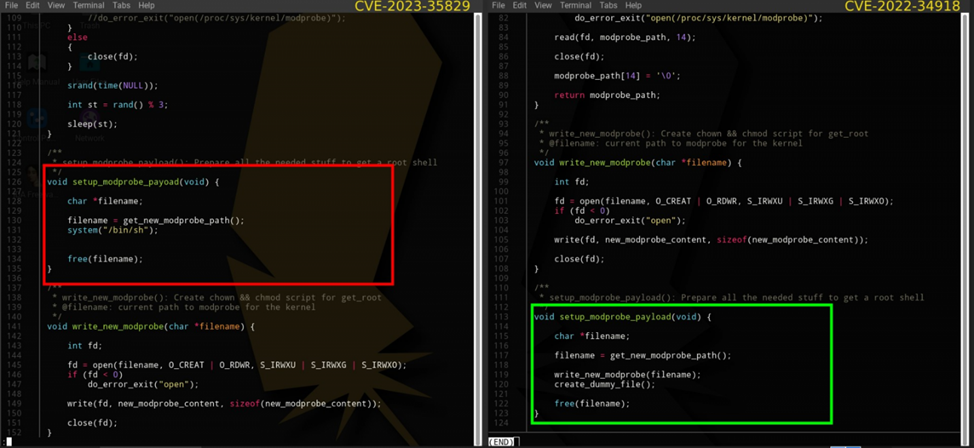

El código usa espacios de nombres, una característica de Linux que separa los recursos del kernel para dar la impresión de que es un shell raíz, aunque sus privilegios todavía están limitados en el espacio de nombres del usuario.

Esto crea la ilusión de que el exploit es genuino y funciona correctamente, dando a los atacantes más tiempo para moverse libremente por el sistema comprometido.

Parte del código para crear un shell falso

Luego, el PoC se almacena en el sistema y se comunica con el servidor C2 del atacante para descargar y ejecutar un script bash de Linux desde una URL externa. El script descargado roba datos valiosos, incluidas contraseñas, nombre de usuario, nombre de host y el contenido del directorio de inicio de la víctima. Luego, el script proporciona al pirata informático acceso remoto no autorizado al servidor y extrae los datos robados.

El script bash disfraza sus operaciones como procesos a nivel de kernel para evitar la detección, ya que los administradores del sistema tienden a confiar en ellos y, por lo general, no verifican estas entradas.

Los PoC descargados de Internet deben probarse en entornos aislados como máquinas virtuales y, si es posible, verificar su código antes de la ejecución. Enviar archivos binarios a VirusTotal también es una forma rápida y fácil de identificar un archivo malicioso.