Now Reading: Hackers norcoreanos usan extensiones de Chrome para robar correos electrónicos de Gmail

-

01

Hackers norcoreanos usan extensiones de Chrome para robar correos electrónicos de Gmail

Hackers norcoreanos usan extensiones de Chrome para robar correos electrónicos de Gmail

Un aviso conjunto de seguridad cibernética de la Oficina Federal Alemana para la Protección de la Constitución (BfV) y el Servicio Nacional de Inteligencia de la República de Corea (NIS) advierte sobre el uso de extensiones de Chrome por parte de Kimsuky para robar los correos electrónicos de Gmail del objetivo.

Kimsuky (también conocido como Thallium, Velvet Chollima) es un grupo de amenazas de Corea del Norte que utiliza el phishing selectivo para realizar ciberespionaje contra diplomáticos, periodistas, agencias gubernamentales, profesores universitarios y políticos. Inicialmente enfocados en objetivos en Corea del Sur, los actores de amenazas expandieron sus operaciones con el tiempo para apuntar a entidades en los EE. UU. y Europa.

El aviso de seguridad conjunto se publicó para advertir sobre dos métodos de ataque utilizados por el grupo de piratería: una extensión maliciosa de Chrome y aplicaciones de Android.

Si bien la campaña actual está dirigida a personas en Corea del Sur, las técnicas utilizadas por Kimsuky se pueden aplicar a nivel mundial, por lo que es vital generar conciencia.

Robar correos de Gmail

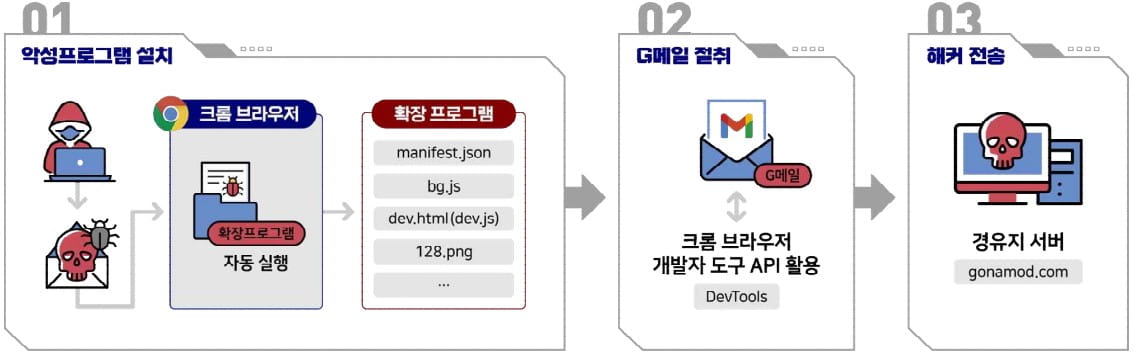

El ataque comienza con un correo electrónico de phishing dirigido que insta a la víctima a instalar una extensión maliciosa de Chrome, que también se instalará en navegadores basados en Chromium, como Microsoft Edge o Brave.

La extensión se llama ‘AF’ y solo se puede ver en la lista de extensiones si el usuario ingresa “(chrome|edge| brave)://extensions” en la barra de direcciones del navegador.

Una vez que la víctima visita Gmail a través del navegador infectado, la extensión se activa automáticamente para interceptar y robar el contenido del correo electrónico de la víctima.

La extensión abusa de la API de Devtools (API de herramientas de desarrollo) en el navegador para enviar los datos robados al servidor de retransmisión del atacante, robando sigilosamente sus correos electrónicos sin romper o eludir las protecciones de seguridad de la cuenta.

Esta no es la primera vez que Kimsuky usa extensiones maliciosas de Chrome para robar correos electrónicos de sistemas violados.

En julio de 2022, Volexity informó sobre una campaña similar usando una extensión llamada “SHARPEXT”. En diciembre de 2018, Netscout informó que Kimsuky estaba siguiendo la misma táctica contra objetivos académicos.

En esta ocasión, los hashes de los archivos maliciosos que usa Kimsuky en sus últimos ataques son:

- 012D5FFE697E33D81B9E7447F4AA338B (manifiesto.json)

- 582A033DA897C967FAADE386AC30F604 (bg.js)

- 51527624E7921A8157F820EB0CA78E29 (dev.js)

Malware de Android

El malware de Android utilizado por Kimsuky se llama “FastViewer”, “Fastfire” o “Fastspy DEX”, y se conoce desde octubre de 2022 , cuando se lo vio disfrazado de complemento de seguridad o visor de documentos.

Sin embargo, la firma coreana de ciberseguridad AhnLab informa que los actores de amenazas actualizaron FastViewer en diciembre de 2022, por lo que continuaron usando el malware después de que se informara públicamente sobre sus hashes.

El ataque se desarrolla con Kimsuky iniciando sesión en la cuenta de Google de la víctima, que previamente robaron a través de correos electrónicos de phishing u otros medios.

Luego, los piratas informáticos abusan de la función de sincronización de web a teléfono de Google Play, que permite a los usuarios instalar aplicaciones en sus dispositivos vinculados desde su computadora (sitio web de Play Store) para instalar el malware.

La aplicación maliciosa que los atacantes solicitan que Google Play instale en el dispositivo de la víctima se envía al sitio del desarrollador de la consola de Google Play para “pruebas internas únicamente”, y el dispositivo de la víctima supuestamente se agrega como objetivo de prueba.

Esta técnica no funcionaría para infecciones a gran escala, pero es excepcional y bastante sigilosa cuando se trata de operaciones específicas como las que dirige Kimsuky.

El malware de Android es una herramienta RAT (troyano de acceso remoto) que permite a los piratas colocar, crear, eliminar o robar archivos, obtener listas de contactos, realizar llamadas, monitorear o enviar SMS, activar la cámara, realizar un registro de teclas y ver el escritorio.

A medida que Kimsuky continúa evolucionando sus tácticas y desarrollando métodos más sofisticados para comprometer las cuentas de Gmail, las personas y las organizaciones deben permanecer alerta e implementar medidas de seguridad sólidas.

Esto incluye mantener el software actualizado, tener cuidado con los correos electrónicos o enlaces inesperados y monitorear regularmente las cuentas en busca de actividad sospechosa.