Los pentesters (o testers de penetración) necesitan acceso a una variedad de herramientas para evaluar la seguridad de los sistemas y redes. La imagen proporcionada muestra un conjunto de herramientas

Herramientas50- Page

351Articles

El ciclo de inteligencia, para ser verdaderamente efectivo, debe operar como una máquina bien engrasada. Sus componentes fundamentales -recogida, explotación, producción y diseminación- deben funcionar en armonía al servicio de

La ciberdelincuencia ha evolucionado con el tiempo, adaptándose y encontrando nuevas formas de atacar a individuos y organizaciones. A continuación, se presentan los cinco principales ciberataques y las medidas de

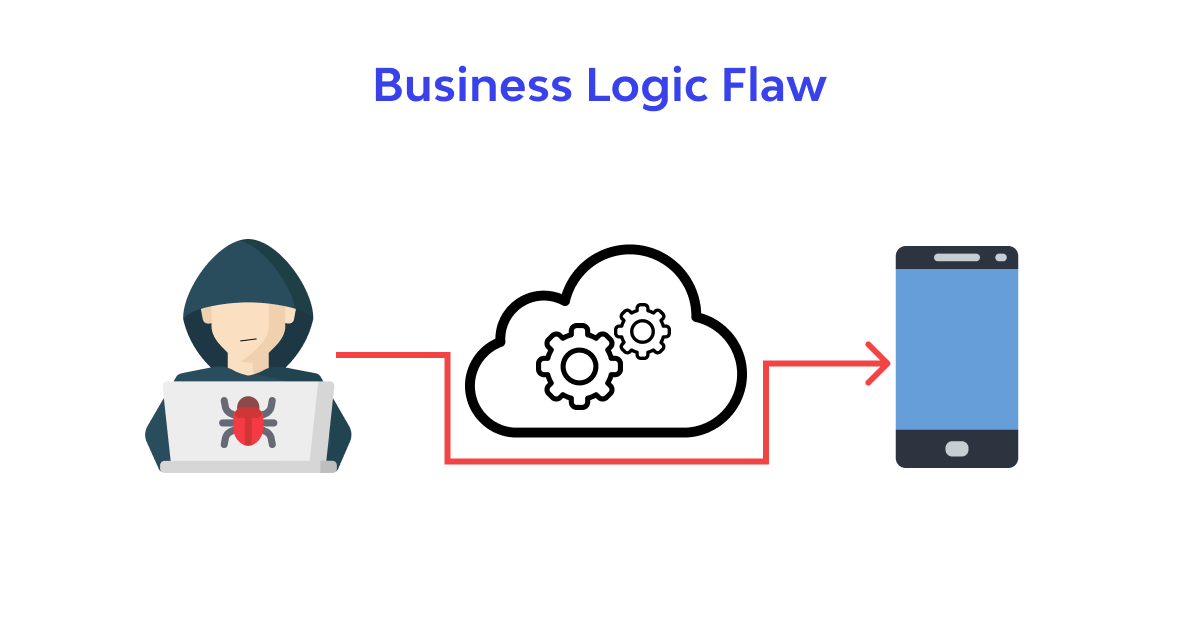

La lógica del negocio es un componente crucial en las aplicaciones web, ya que define cómo se deben realizar las operaciones y cómo deben interactuar los usuarios con el sistema.