Now Reading: Argentina en oferta: tu vida en carpetas y un sistema que te conoce mejor que el Estado

-

01

Argentina en oferta: tu vida en carpetas y un sistema que te conoce mejor que el Estado

Argentina en oferta: tu vida en carpetas y un sistema que te conoce mejor que el Estado

Por Tec. en Ciberseguridad Emanuel R. D’Amico

PARTE 1 — Cuando el problema no es el leak, sino el sistema

DISCLAIMER LEGAL (LECTURA OBLIGATORIA)

Este artículo se basa en información reportada por medios periodísticos y en material atribuido a publicaciones realizadas por terceros.

El término “alegado” refiere a información cuya validación técnica y/o judicial completa aún no es pública.

El término “reportado” refiere a hechos publicados por fuentes periodísticas identificables y actuaciones judiciales previas.

No se enlazan datasets, muestras ni se describe cómo acceder a información filtrada.

El objetivo de este artículo es análisis, contexto e impacto institucional, no la difusión de datos.

NO TE HACKEARON: TE CATALOGARON

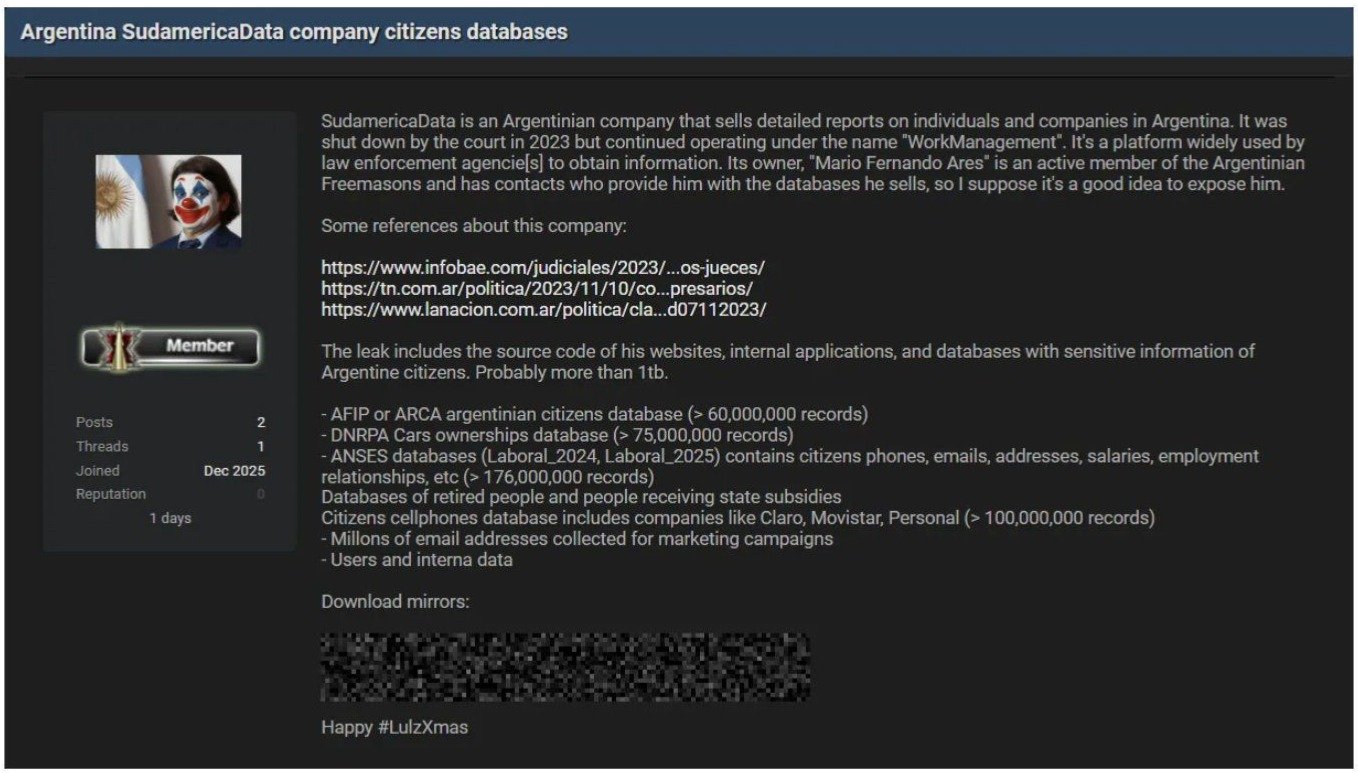

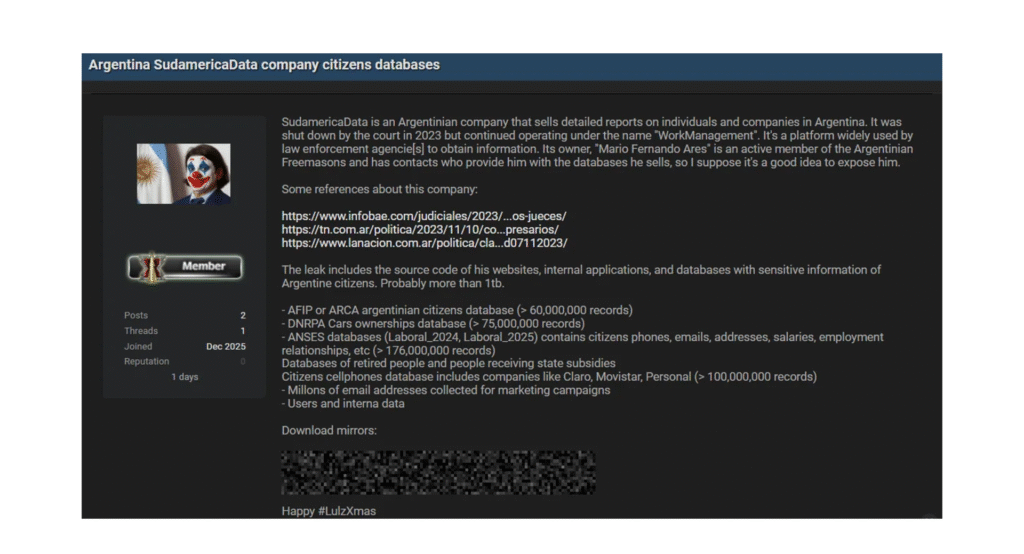

Hoy circula la filtración atribuida a WorkManagement Group (ex SudamericaData) y no es un incidente más.

No es “una base expuesta”.

No es “otro leak”.

Es la exposición de un modelo de acumulación y explotación de datos que, por su naturaleza, termina afectando a cualquiera: ciudadanos comunes, profesionales, empresas y también a quienes operan dentro del Estado o del sistema judicial.

Información fiscal.

Datos laborales.

Registros previsionales.

Datos patrimoniales.

Telecomunicaciones.

Marketing.

Usuarios internos.

Todo integrado.

Todo cruzado.

Todo en un mismo ecosistema.

Esto no es una brecha técnica, es una falla institucional. (totalmente ilegal)

EL LEAK QUE NO DISCRIMINA

Hay algo que hay que decir sin eufemismos:

Este leak es masivo.

No discrimina.

No distingue roles ni jerarquías.

Cuando un ecosistema de este tipo queda expuesto, no solo se ven afectados ciudadanos comunes.

También quedan alcanzados usuarios, operadores y consumidores de informes que interactuaron con el sistema.

Y acá está el punto más incómodo: este tipo de plataformas no existen en el vacío.

Se consultan.

Se consumen.

Se transforman en informes.

Se vuelven decisiones.

El problema es que el leak no distingue.

El mismo sistema que se utilizó para “investigar” puede terminar exponiendo a quienes lo utilizaron.

Y, como consecuencia inevitable, también puede exponer a su entorno cercano.

El archivo no pregunta función, no pregunta contexto, no pregunta intención. El archivo solo lista.

ESTO NO ES OSINT. ES PROFILING MASIVO

Llamemos a las cosas por su nombre.

Cuando identidad, situación económica, trabajo, previsión social, contacto y relaciones aparecen integrados en un mismo circuito, ya no estamos hablando de cruces aislados ni de OSINT tradicional.

Estamos hablando de capacidad de perfilado integral, de biografías completas, de contexto suficiente para fraude dirigido, extorsión, presión o manipulación.

El fraude dejó de improvisar. Ahora hace BI…

LOS NOMBRES QUE DEFINEN EL PROBLEMA

Sin entrar en contenidos, los datasets atribuidos al material publicado describen con claridad la magnitud del riesgo.

Identidad, economía y vida social

- AFIP / ARCA (ciudadanos)

- DNRPA (propiedad automotor)

- ANSES laboral 2024/2025

- Jubilados y beneficiarios de subsidios

Esto no es data comercial, es infraestructura social y económica del país.

Crédito, obligaciones y coerción

- Deudores

- Cheques

- Subsidios

- Declaraciones juradas / activos

Información que permite perfilado económico y presión personalizada.

Contacto directo y explotación

- Celulares

- Telefonía

- Marketing / CRM

El combustible ideal para fraude industrializado y campañas dirigidas.

Justicia y seguimiento

- Juicios

- Consultas

- Usuarios internos

No solo quién está en una base. Quién consulta, a quién y con qué finalidad.

ACÁ NO FALLÓ UN FIREWALL. FALLÓ EL SISTEMA

Este punto es central.

No estamos frente a un problema técnico, estamos frente a un problema estructural.

Un ecosistema donde:

- Los datos se acumulan sin control efectivo

- Se cruzan fuentes públicas y privadas

- Se comercializan informes

- Y nadie pregunta lo suficiente de dónde sale la información

Cuando eso explota, no hay segmentación posible.

El dato se volvió producto. La persona, inventario.

MARCO LEGAL: ESTO NO ES UN ÁREA GRIS

Sin entrar aún en el desarrollo técnico-jurídico —que se abordará en la Parte 2—, la sola existencia de un ecosistema de este tipo entra en colisión directa con normas centrales del ordenamiento argentino, entre ellas:

- Constitución Nacional (Art. 43 – Hábeas Data)

- Ley 25.326 – Protección de Datos Personales

- Ley 25.520 – Inteligencia Nacional

- Código Penal – Arts. 153 bis y 157 bis (delitos informáticos y bancos de datos)

No se trata de interpretaciones forzadas.

Se trata de límites legales explícitos.

El análisis artículo por artículo se publicará en la Parte 2.

EL PROBLEMA NO ES SOLO LO QUE SE VE TAMBIEN ES LO QUE VUELVE POSIBLE

Este caso no debe leerse únicamente por los datasets hoy reportados o alegados.

Debe leerse por la arquitectura que revela.

Porque cuando existen sistemas capaces de integrar información fiscal, laboral, previsional, patrimonial y de contacto, el riesgo deja de ser puntual y se vuelve estructural, con impacto potencial sobre múltiples dimensiones sensibles de la vida institucional.

No es una pregunta técnica, es una pregunta institucional.

Y es una pregunta que todavía nadie respondió.

PARTE 2 — EN PRODUCCIÓN

Detrás de este ecosistema no hay magia: hay operadores, intermediarios y circuitos de comercialización que ya fueron mencionados en investigaciones periodísticas previas.

En la Parte 2 vamos a ir más lejos:

- Qué leyes se vulneran artículo por artículo

- Dónde empieza y termina la responsabilidad penal

- Quién puede acceder legalmente a información y quién no

- Por qué un civil no debería tocar este tipo de material

- Y qué actores aparecen vinculados a este circuito según reportes previos

Parte 2: en producción.

🔐 #Ciberseguridad 🧠 #InteligenciaDeDatos ⚖️ #ProteccionDeDatos 🚨 #DataBreach 🕵️ #OSINT 🏛️ #RiesgoInstitucional 📉 #PrivacidadDigital 🧩 #FraudeDigital 📊 #DataGovernance 🔥 #ArgentinaEnOferta