Now Reading: La inquietante campaña de malware que utiliza Google Ads para engañar a los usuarios con Notepad++ falso

-

01

La inquietante campaña de malware que utiliza Google Ads para engañar a los usuarios con Notepad++ falso

La inquietante campaña de malware que utiliza Google Ads para engañar a los usuarios con Notepad++ falso

En el mundo cibernético, la lucha entre los defensores de la seguridad y los ciberdelincuentes es una constante batalla en la que se juegan no solo datos, sino también la confianza y la privacidad de los usuarios. Recientemente, Malwarebytes, una empresa líder en ciberseguridad, ha descubierto una campaña fraudulenta que ha estado operando durante varios meses, utilizando Google Ads para distribuir malware. La táctica empleada por los atacantes implica atraer a los usuarios hacia sitios web falsos que presentan una versión fraudulenta de Notepad++, un popular editor de texto. Aunque aún no se ha determinado con certeza el objetivo final de este ataque, los expertos en seguridad creen que la instalación de la herramienta post-explotación conocida como Cobalt Strike es el propósito más probable. En este artículo, exploraremos en detalle esta preocupante campaña y las medidas que los usuarios pueden tomar para protegerse.

El Sigiloso Ataque de Notepad++ Falso a Través de Google Ads

A pesar de que esta campaña ha estado en curso durante varios meses, ha pasado desapercibida en gran medida para la mayoría de los usuarios. Esto es una indicación de lo astutos que son los atacantes en la actualidad. Se han dedicado a manipular las plataformas publicitarias de Google para difundir su malware sin que nadie se dé cuenta.

La táctica principal de los ciberdelincuentes involucra la creación de anuncios fraudulentos en los resultados de búsqueda de Google. Estos anuncios promocionan enlaces que no están relacionados con el programa Notepad++ original, pero utilizan nombres y descripciones similares al programa legítimo. Además, los atacantes manipulan los mecanismos de SEO para que sus sitios fraudulentos aparezcan en los resultados de búsqueda, lo que aumenta la probabilidad de que los usuarios caigan en la trampa. Los títulos de los anuncios a menudo son más notorios que las propias URL, lo que atrae a más usuarios hacia los sitios falsos.

El Engaño Continúa Después del Clic

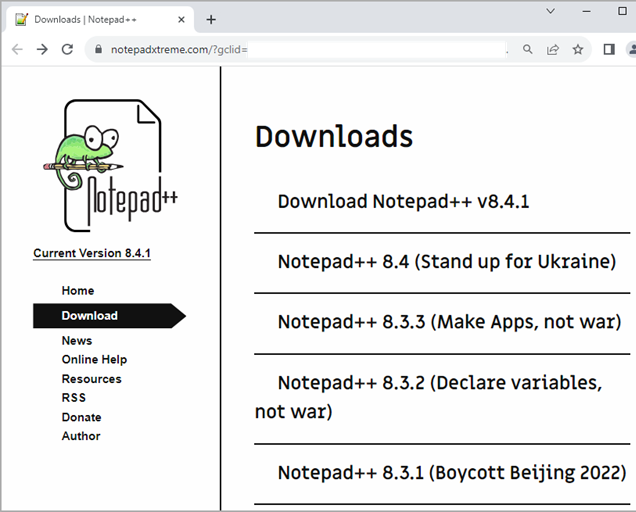

Cuando un usuario desprevenido hace clic en uno de estos anuncios fraudulentos, comienza el siguiente nivel del engaño. Los atacantes han implementado una técnica inteligente para determinar si un usuario es una víctima deseada o si es un bot, un usuario que utiliza una VPN o algún otro tipo de entidad no deseada. Esto se hace comprobando la dirección IP del visitante. Si la IP coincide con una lista que incluye bots, VPN y otros elementos no deseados, se redirige al usuario a un sitio inofensivo. Sin embargo, si el usuario es una víctima deseada, lo redirigen a un sitio que imita a la perfección el sitio web oficial de Notepad++.

Una vez en el sitio falso, los usuarios son incitados a hacer clic en un enlace de descarga. Sin embargo, aquí hay otro obstáculo que deben superar. Los atacantes implementan una verificación adicional antes de permitir que los visitantes descarguen su malware. Aquellos que pasen esta verificación reciben un script HTA malicioso con una identificación única. Aunque aún no se han obtenido resultados concretos de la investigación sobre este script, en julio se encontró un archivo similar en la base de datos de VirusTotal. El archivo parece intentar establecer una conexión con un dominio remoto a través de un puerto especial, lo que ha llevado a los investigadores a especular que esto es parte de una implementación de Cobalt Strike.

El Peligro de Cobalt Strike

Cobalt Strike es una herramienta de post-explotación muy poderosa y, desafortunadamente, muy utilizada por los ciberdelincuentes. Esta herramienta permite a los atacantes mantener acceso y control sobre sistemas comprometidos, lo que les proporciona una plataforma para llevar a cabo ataques más avanzados y, en última instancia, robar datos valiosos o llevar a cabo actividades maliciosas.

La infiltración de Cobalt Strike en un sistema es un escenario que preocupa a los expertos en seguridad cibernética, ya que puede tener consecuencias graves. Los atacantes pueden aprovechar esta herramienta para realizar acciones dañinas, como el robo de datos sensibles, la instalación de ransomware o la propagación del malware a través de la red.

Cómo Protegerse de Esta Campaña de Malware

Ante esta amenaza creciente, es crucial que los usuarios tomen medidas para protegerse de esta y otras campañas de malware similares. A continuación, se presentan algunas recomendaciones clave:

- Evitar hacer clic en anuncios publicitarios de Google: Dado que esta campaña utiliza Google Ads para difundir malware, es recomendable que los usuarios eviten hacer clic en anuncios publicitarios en los resultados de búsqueda de Google. En su lugar, intente acceder a los sitios oficiales a través de los resultados orgánicos.

- Verificar la autenticidad del sitio: Antes de realizar cualquier descarga o proporcionar información personal en un sitio web, verifique la autenticidad del sitio. Consulte la página “Acerca del proyecto” si está disponible, busque documentos oficiales, visite la página de Wikipedia si existe y compruebe las redes sociales oficiales del proyecto. Estos son lugares donde generalmente encontrará información legítima y actualizaciones sobre el proyecto.

- Mantener el software actualizado: Mantener su software, incluidos los navegadores web y los programas de seguridad, actualizados con las últimas actualizaciones y parches de seguridad es esencial para protegerse contra vulnerabilidades conocidas.

- Utilizar una VPN confiable: Si utiliza una VPN, asegúrese de utilizar una VPN confiable y de reputación probada. Las VPN de mala calidad pueden ser detectadas por los atacantes y utilizadas como una señal para dirigirlo hacia sitios web maliciosos.

- Implementar una solución de seguridad confiable: Instale y mantenga una solución de seguridad confiable en su dispositivo, como un programa antivirus o antimalware. Estas herramientas pueden detectar y bloquear amenazas de malware antes de que causen daño.

Conclusiones

La campaña de malware que utiliza Google Ads para distribuir Notepad++ falso es un ejemplo preocupante de la sofisticación de los ataques cibernéticos actuales. Los ciberdelincuentes son cada vez más ingeniosos y están dispuestos a utilizar tácticas engañosas para atraer a los usuarios hacia sus trampas. Aunque el objetivo final de esta campaña aún no se ha determinado con certeza, la instalación de Cobalt Strike es la sospecha más probable, lo que representa una amenaza significativa para la seguridad de los usuarios y las organizaciones.

Para protegerse de esta y otras amenazas similares, es fundamental que los usuarios adopten buenas prácticas de seguridad en línea, como evitar hacer clic en anuncios publicitarios en los resultados de búsqueda, verificar la autenticidad de los sitios web y mantener su software actualizado. Además, contar con una solución de seguridad confiable es esencial para detectar y bloquear posibles amenazas.

En última instancia, la seguridad cibernética es una responsabilidad compartida entre los usuarios y las organizaciones, y la conciencia de las amenazas y la adopción de prácticas seguras son elementos clave en la defensa contra los ciberdelincuentes cada vez más astutos.

En el mundo cibernético, la lucha entre los defensores de la seguridad y los ciberdelincuentes es una constante batalla en la que se juegan no solo datos, sino también la confianza y la privacidad de los usuarios. Recientemente, Malwarebytes, una empresa líder en ciberseguridad, ha descubierto una campaña fraudulenta que ha estado operando durante varios meses, utilizando Google Ads para distribuir malware. La táctica empleada por los atacantes implica atraer a los usuarios hacia sitios web falsos que presentan una versión fraudulenta de Notepad++, un popular editor de texto. Aunque aún no se ha determinado con certeza el objetivo final de este ataque, los expertos en seguridad creen que la instalación de la herramienta post-explotación conocida como Cobalt Strike es el propósito más probable. En este artículo, exploraremos en detalle esta preocupante campaña y las medidas que los usuarios pueden tomar para protegerse.

El Sigiloso Ataque de Notepad++ Falso a Través de Google Ads

A pesar de que esta campaña ha estado en curso durante varios meses, ha pasado desapercibida en gran medida para la mayoría de los usuarios. Esto es una indicación de lo astutos que son los atacantes en la actualidad. Se han dedicado a manipular las plataformas publicitarias de Google para difundir su malware sin que nadie se dé cuenta.

La táctica principal de los ciberdelincuentes involucra la creación de anuncios fraudulentos en los resultados de búsqueda de Google. Estos anuncios promocionan enlaces que no están relacionados con el programa Notepad++ original, pero utilizan nombres y descripciones similares al programa legítimo. Además, los atacantes manipulan los mecanismos de SEO para que sus sitios fraudulentos aparezcan en los resultados de búsqueda, lo que aumenta la probabilidad de que los usuarios caigan en la trampa. Los títulos de los anuncios a menudo son más notorios que las propias URL, lo que atrae a más usuarios hacia los sitios falsos.

El Engaño Continúa Después del Clic

Cuando un usuario desprevenido hace clic en uno de estos anuncios fraudulentos, comienza el siguiente nivel del engaño. Los atacantes han implementado una técnica inteligente para determinar si un usuario es una víctima deseada o si es un bot, un usuario que utiliza una VPN o algún otro tipo de entidad no deseada. Esto se hace comprobando la dirección IP del visitante. Si la IP coincide con una lista que incluye bots, VPN y otros elementos no deseados, se redirige al usuario a un sitio inofensivo. Sin embargo, si el usuario es una víctima deseada, lo redirigen a un sitio que imita a la perfección el sitio web oficial de Notepad++.

Una vez en el sitio falso, los usuarios son incitados a hacer clic en un enlace de descarga. Sin embargo, aquí hay otro obstáculo que deben superar. Los atacantes implementan una verificación adicional antes de permitir que los visitantes descarguen su malware. Aquellos que pasen esta verificación reciben un script HTA malicioso con una identificación única. Aunque aún no se han obtenido resultados concretos de la investigación sobre este script, en julio se encontró un archivo similar en la base de datos de VirusTotal. El archivo parece intentar establecer una conexión con un dominio remoto a través de un puerto especial, lo que ha llevado a los investigadores a especular que esto es parte de una implementación de Cobalt Strike.

El Peligro de Cobalt Strike

Cobalt Strike es una herramienta de post-explotación muy poderosa y, desafortunadamente, muy utilizada por los ciberdelincuentes. Esta herramienta permite a los atacantes mantener acceso y control sobre sistemas comprometidos, lo que les proporciona una plataforma para llevar a cabo ataques más avanzados y, en última instancia, robar datos valiosos o llevar a cabo actividades maliciosas.

La infiltración de Cobalt Strike en un sistema es un escenario que preocupa a los expertos en seguridad cibernética, ya que puede tener consecuencias graves. Los atacantes pueden aprovechar esta herramienta para realizar acciones dañinas, como el robo de datos sensibles, la instalación de ransomware o la propagación del malware a través de la red.

Cómo Protegerse de Esta Campaña de Malware

Ante esta amenaza creciente, es crucial que los usuarios tomen medidas para protegerse de esta y otras campañas de malware similares. A continuación, se presentan algunas recomendaciones clave:

- Evitar hacer clic en anuncios publicitarios de Google: Dado que esta campaña utiliza Google Ads para difundir malware, es recomendable que los usuarios eviten hacer clic en anuncios publicitarios en los resultados de búsqueda de Google. En su lugar, intente acceder a los sitios oficiales a través de los resultados orgánicos.

- Verificar la autenticidad del sitio: Antes de realizar cualquier descarga o proporcionar información personal en un sitio web, verifique la autenticidad del sitio. Consulte la página “Acerca del proyecto” si está disponible, busque documentos oficiales, visite la página de Wikipedia si existe y compruebe las redes sociales oficiales del proyecto. Estos son lugares donde generalmente encontrará información legítima y actualizaciones sobre el proyecto.

- Mantener el software actualizado: Mantener su software, incluidos los navegadores web y los programas de seguridad, actualizados con las últimas actualizaciones y parches de seguridad es esencial para protegerse contra vulnerabilidades conocidas.

- Utilizar una VPN confiable: Si utiliza una VPN, asegúrese de utilizar una VPN confiable y de reputación probada. Las VPN de mala calidad pueden ser detectadas por los atacantes y utilizadas como una señal para dirigirlo hacia sitios web maliciosos.

- Implementar una solución de seguridad confiable: Instale y mantenga una solución de seguridad confiable en su dispositivo, como un programa antivirus o antimalware. Estas herramientas pueden detectar y bloquear amenazas de malware antes de que causen daño.

Conclusiones

La campaña de malware que utiliza Google Ads para distribuir Notepad++ falso es un ejemplo preocupante de la sofisticación de los ataques cibernéticos actuales. Los ciberdelincuentes son cada vez más ingeniosos y están dispuestos a utilizar tácticas engañosas para atraer a los usuarios hacia sus trampas. Aunque el objetivo final de esta campaña aún no se ha determinado con certeza, la instalación de Cobalt Strike es la sospecha más probable, lo que representa una amenaza significativa para la seguridad de los usuarios y las organizaciones.

Para protegerse de esta y otras amenazas similares, es fundamental que los usuarios adopten buenas prácticas de seguridad en línea, como evitar hacer clic en anuncios publicitarios en los resultados de búsqueda, verificar la autenticidad de los sitios web y mantener su software actualizado. Además, contar con una solución de seguridad confiable es esencial para detectar y bloquear posibles amenazas.

En última instancia, la seguridad cibernética es una responsabilidad compartida entre los usuarios y las organizaciones, y la conciencia de las amenazas y la adopción de prácticas seguras son elementos clave en la defensa contra los ciberdelincuentes cada vez más astutos.

#Ciberseguridad? #MalwareEnGoogleAds? #NotepadFraudulento? #CobaltStrikePeligr? #ProtecciónEnLínea?️ #EngañoEnAnuncios?️♂️ #SeguridadInformática? #DefensaCibernética? #ManténActualizado? #AmenazasEnLínea?