Now Reading: Vulnerabilidad en el complemento Ultimate Member brinda acceso completo a WordPress (fines educativos)

-

01

Vulnerabilidad en el complemento Ultimate Member brinda acceso completo a WordPress (fines educativos)

Vulnerabilidad en el complemento Ultimate Member brinda acceso completo a WordPress (fines educativos)

Este post está realizado con fines educativos. Ni Osint.com.ar ni sus miembros se hacen responsables del uso que le puedan dar a la información publicada.

Doscientos mil sitios están bajo amenaza por vulnerabilidad de un complemento de WordPress.

La vulnerabilidad, identificada como CVE-2023-3460 (puntaje CVSS: 9.8), afecta a todas las versiones del complemento Ultimate Member, incluida la última versión (2.6.6), que se lanzó el 29 de junio de 2023.

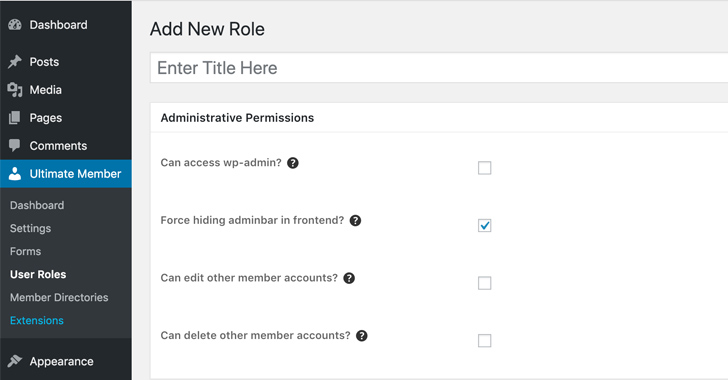

Ultimate Member es un complemento popular que le permite crear perfiles de usuario y comunidades en sitios de WordPress . También proporciona funciones de administración de cuentas.

“Este es un problema muy serio: los atacantes no autenticados podrían usar esta vulnerabilidad para crear nuevas cuentas de usuario con privilegios administrativos, dándoles control total sobre los sitios infectados”, dijo la empresa de seguridad de WordPress WPScan en una advertencia.

Para evitar el abuso activo, los detalles sobre la vulnerabilidad en este caso no se divulgan. Sin embargo, está asociado con una falla en la lógica de bloqueo. Esta falla permite a los atacantes modificar el valor del parámetro wp_capabilities en los metadatos del nuevo usuario, asignándole el estatus de administrador y brindándole así acceso total al sitio.

“Si bien el complemento tiene una lista predefinida de claves prohibidas que el usuario no debería poder actualizar, existen formas triviales de omitir los filtros establecidos en versiones vulnerables del complemento, como usar diferentes codificaciones de mayúsculas y minúsculas, barras y caracteres en el superó el valor de los metadatos clave”, dijo la investigadora de Wordfence Chloe Chamberlain.

El problema se descubrió después de que surgieron informes de que se estaban agregando cuentas administrativas falsas en los sitios afectados, lo que llevó a los desarrolladores de complementos a publicar correcciones parciales en las versiones 2.6.4, 2.6.5 y 2.6.6. Se espera una nueva actualización en los próximos días.

“Se ha descubierto una vulnerabilidad de escalada de privilegios explotada a través de los formularios de Ultimate Member”, se lee en las notas de la versión más reciente de Ultimate Member. “Esta vulnerabilidad permite que personas no autorizadas creen usuarios de WordPress con derechos de administrador”.

“WPScan expresa su preocupación de que las correcciones actuales están incompletas e indica que hay muchos métodos para solucionarlas. Esto indica que la vulnerabilidad continúa siendo explotada activamente”, dijo WPScan en un comunicado.

En los ataques observados, la vulnerabilidad se utiliza para registrar nuevas cuentas con los nombres apadmins, se_brutal, segs_brutal, wpadmins, wpengine_backup y wpenginer para descargar complementos y temas maliciosos a través del panel de administración del sitio.

Se recomienda a los usuarios de Ultimate Member que deshabiliten el complemento hasta que se publique un parche adecuado que solucione completamente la vulnerabilidad. También es una buena idea verificar todas las cuentas de usuario con derechos de administrador en los sitios para determinar si se han agregado cuentas no autorizadas.

El 1 de julio, los desarrolladores del complemento Ultimate Member lanzaron la versión 2.6.7, en la que intentaron corregir una vulnerabilidad explotada activamente que permite elevar los privilegios de los usuarios. Como medida de seguridad adicional, también planean introducir una nueva función en el complemento que permitirá a los administradores del sitio web restablecer las contraseñas de todos los usuarios.

“La versión 2.6.7 es la introducción de una lista blanca para claves meta que se conservan en los envíos de formularios”, dijeron los desarrolladores en su boletín informativo autosuficiente. “Además, 2.6.7 separa los datos de configuración del formulario de los datos enviados, tratándolos como dos variables separadas”.

frenify: Thank you for your kind words! We’re glad you enjoyed the post. Stay tuned for more content – we’ve got plenty more coming your way.

frenify: I really enjoyed reading this. The content is informative, and the layout makes it so easy to follow. Looking forward to more posts like this! Keep up the great work!