Now Reading: 10 MOTORES DE BUSQUEDA PARA PENTESTERS Y BUG BOUNTY HUNTERS

-

01

10 MOTORES DE BUSQUEDA PARA PENTESTERS Y BUG BOUNTY HUNTERS

10 MOTORES DE BUSQUEDA PARA PENTESTERS Y BUG BOUNTY HUNTERS

La recopilación de información es el primer paso para identificar las vulnerabilidades de seguridad y analizar los riesgos. Para recopilar datos, los profesionales de la seguridad utilizan motores de búsqueda avanzados y específicos. Este artículo recopiló los diez motores de búsqueda más utilizados por pentesters y bug bounty hunters .

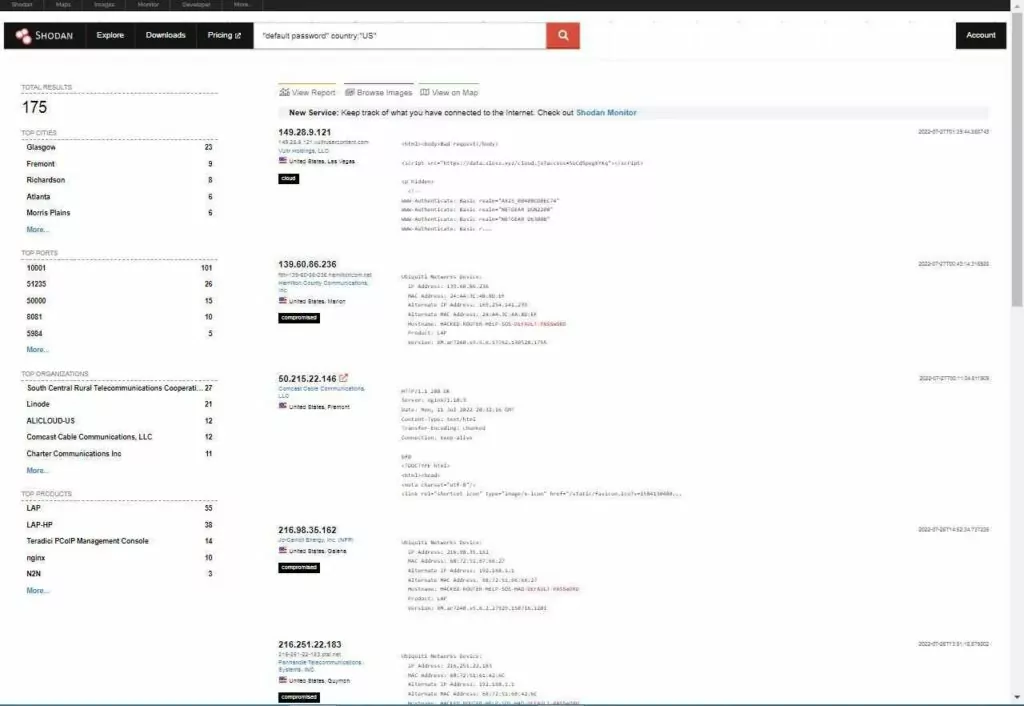

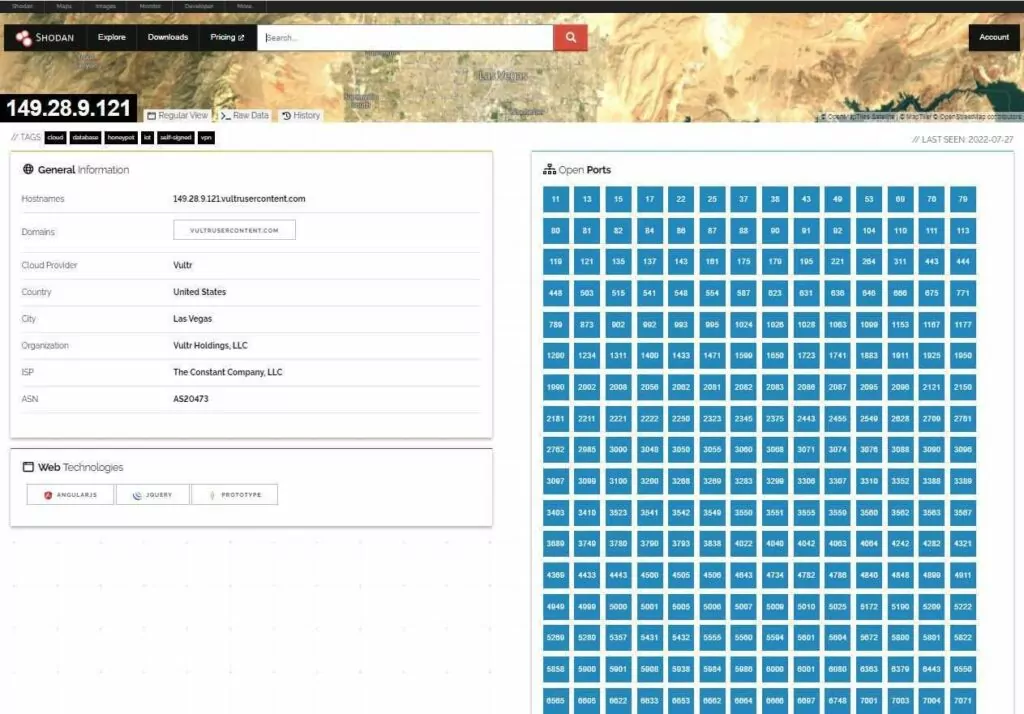

1. SHODAN

SHODAN (Sentient Hyper Optimize Data Access Network) es un motor de búsqueda que indexa todos los activos de Internet . Recopila información sobre todos los sistemas y dispositivos conectados a Internet, desde un monitor para bebés hasta semáforos, y analiza vulnerabilidades .

Estos datos recopilados se pueden usar para varios propósitos, incluido el monitoreo de la seguridad de la red , la identificación de riesgos cibernéticos, la realización de estudios de mercado y la medición de la popularidad de los dispositivos IoT .

Para aprovechar al máximo Shodan, es necesario utilizar la sintaxis de consulta de búsqueda correcta. Es fundamental utilizar las palabras clave adecuadas para identificar la información buscada. Algunos de los parámetros de búsqueda más comunes son: hostname: os:, port:, ip_str:, country:, city:, geo:, net:, before/after:, org:, product:, version:, data:, vuln :,

Al combinar los parámetros de búsqueda entre sí, es posible filtrar que reduce y amplía los resultados para obtener resultados más específicos.

En el ejemplo de búsqueda anterior, se utilizan los parámetros ” default password ” y country: ” US” y, como resultado de la búsqueda, se enumeran 175 activos disponibles en los EE. UU. y que utilizan contraseñas predeterminadas. La segunda imagen muestra puertos abiertos en el primero de estos activos enumerados.

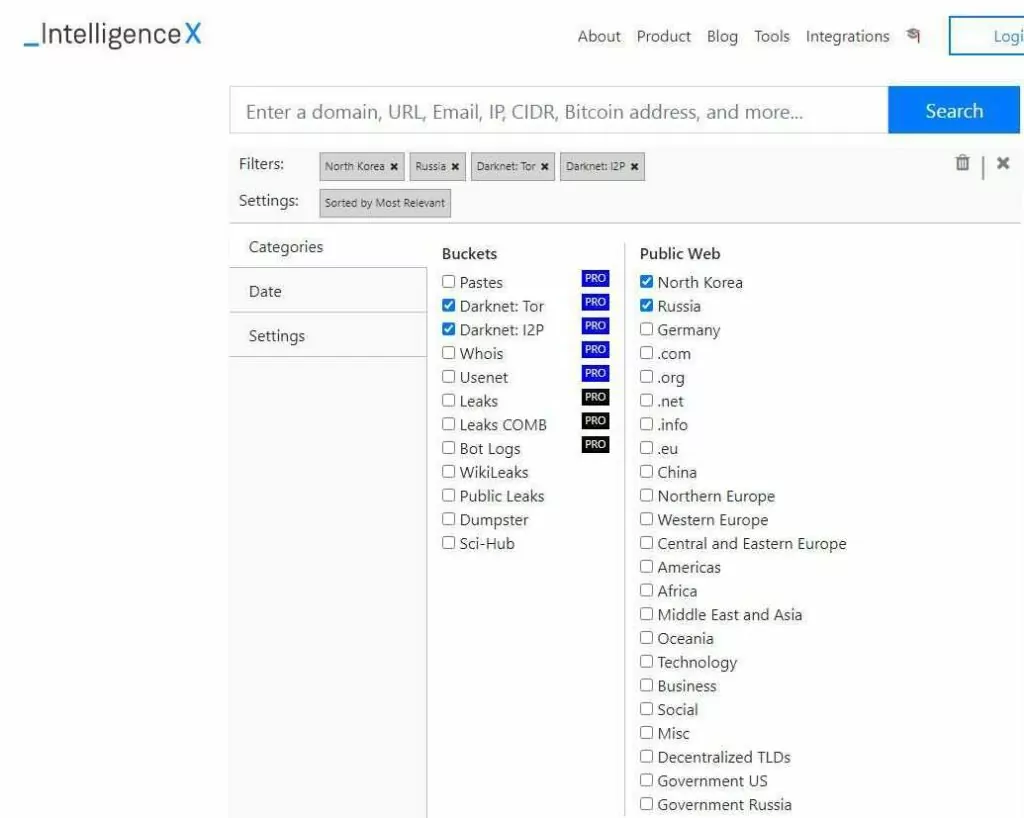

2. INTELX

IntelligenceX es un motor de búsqueda. Además, se puede utilizar como un archivo de datos.

El sitio puede buscar los siguientes tipos de selector:

- Dirección de correo electrónico

- Dominio

- URL

- IP, CIDR. Tanto IPv4 como IPv6

- Número de teléfono

- Dirección de Bitcoin

- dirección de ethereum

- Dirección MAC

- hash IPFS

- Número de Tarjeta de Crédito

- Número de seguro social

- IBAN (Número Internacional de Cuenta Bancaria).

Los selectores indicados anteriormente se pueden buscar en cubos como sitios de Paste, Darknet : Tor e I2P, Wikileaks y Cryptome, sitios gubernamentales de Corea del Norte y Rusia , fugas de datos, datos de Whois y Web pública, etc.

Además, IntelligenceX mantiene un depósito de datos históricos de los resultados.

La interfaz IntelX permite elegir cualquier categoría o datos específicos accesibles durante la búsqueda. Además, es posible organizar la configuración para ‘más relevante’, ‘más antiguo’ o ‘más nuevo’.

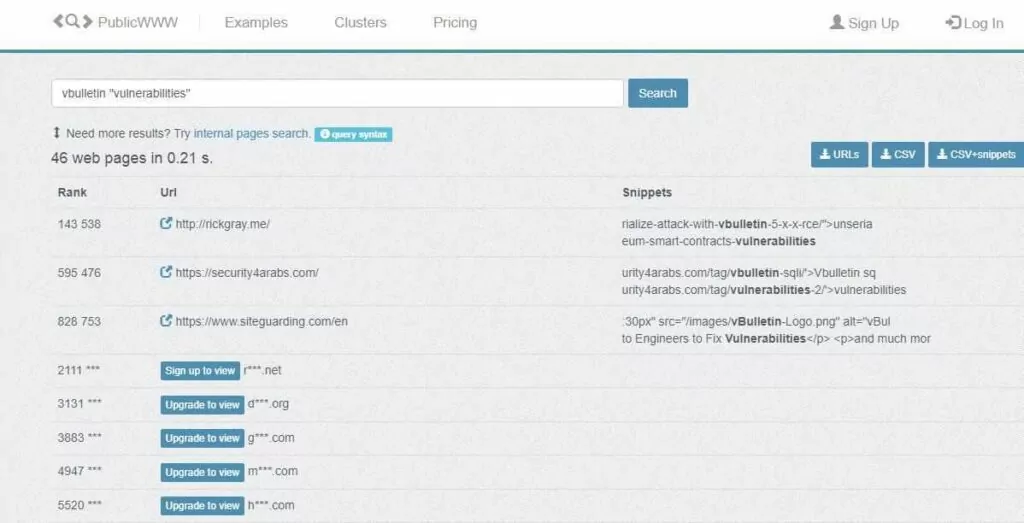

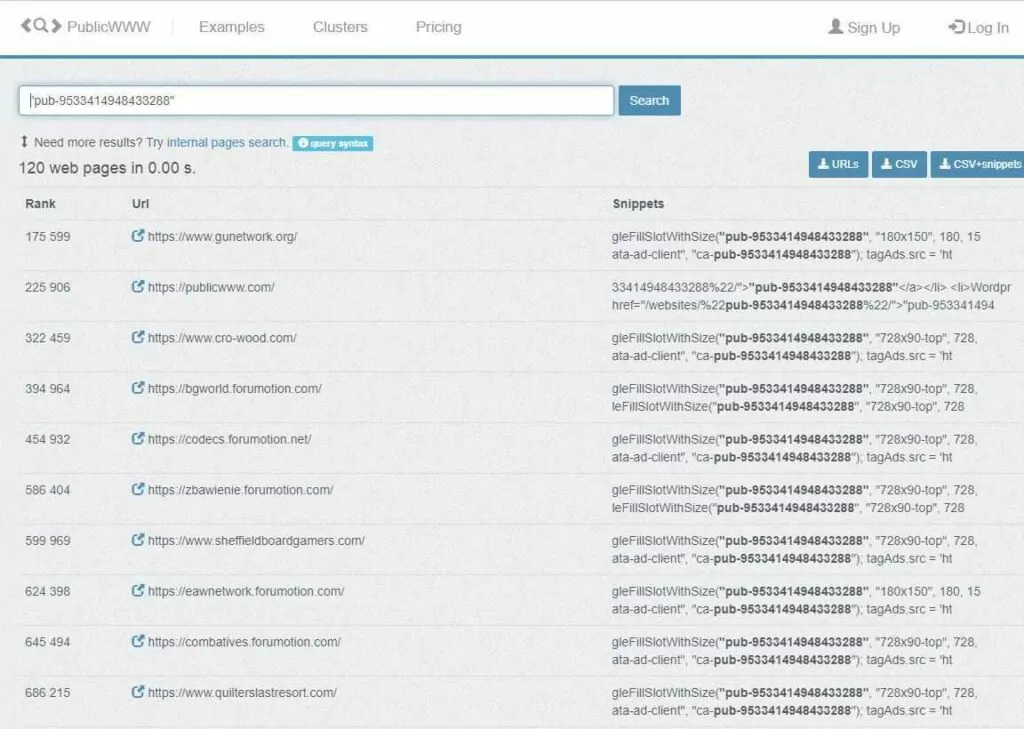

3. PUBLICWWW

PublicWWW se usa comúnmente como unmotor de búsqueda de código fuente . Indexa el contenido de más de 500 millones de sitios web, puede buscar un fragmento alfanumérico, una firma o una palabra clave dentro de los códigos HTML, JS y CSS de la página web , y descarga una lista de sitios web que lo contienen.

Estos son algunos ejemplos de sintaxis de consulta para buscar en PublicWWW:

- sitio: operador de TLD; Obtenga resultados del dominio de nivel superior específico ( site:edu bootstrap )

- tipo de archivo: css y tipo de archivo: js; Busque en archivos CSS y JS ( “stackoverflow.com/questions”filetype:css )

- ip: dirección IP; Buscar por dirección IP o subred clase C ( ip:160.153.136.* bootstrap )

- Operador de búsqueda de frases; poner una palabra o frase entre comillas (” math.min.js” )

- Combinar frases; La combinación de varias frases o palabras clave permite realizar búsquedas más específicas ( “<html lang=\”fr\”>” bootstrap )

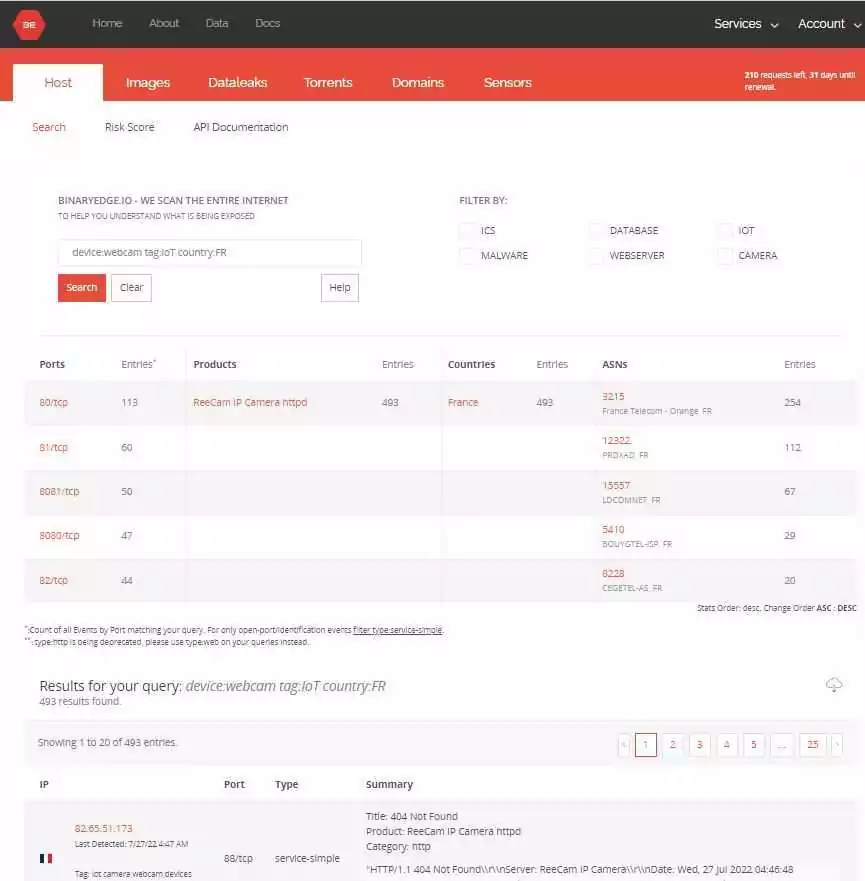

4. BINARYEDGE

BinaryEdge es una empresa de ciberseguridad/ciencia de datos que recopila, analiza y clasifica datos de Internet. BinaryEdge analiza datos de toda la web utilizando una plataforma personalizada que combina técnicas de aprendizaje automático y ciberseguridad. Al final de este análisis, identifica en detalle la superficie de ataque de las organizaciones y proporciona un servicio de inteligencia de amenazas.

La API brinda acceso a la plataforma de escaneo y las bases de datos para consultar y analizar los datos recopilados globalmente (actualizados constantemente) de BinaryEdge.

Algunas de las sintaxis de consulta para BinaryEdge están a continuación:

- as_name: (cadena)

- asn: (int)

- país: (cadena)

- created_at: (fecha)

- IP: (cadena)

- IPv4: (booleano)

- GeoIP.city_name: (cadena)

- has_screenshot: (booleano)

- puerto: (int)

- protocolo: (cadena)

- rdns: (cadena)

- rdns_parent: (cadena)

- tipo: (cadena)

- etiqueta: (cadena)

- dispositivo: (cadena)

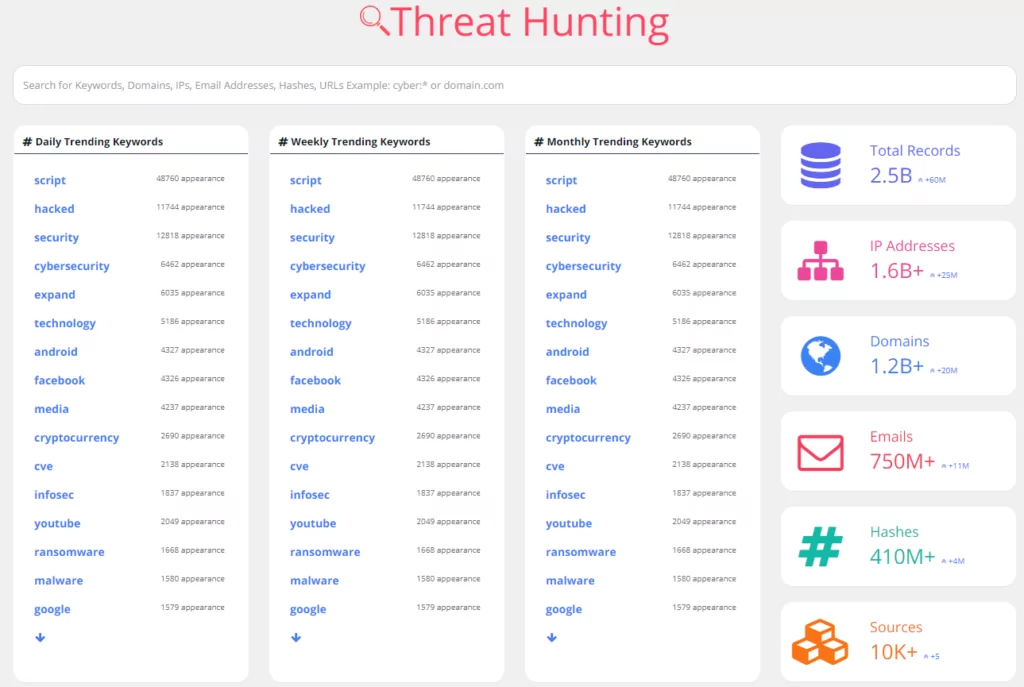

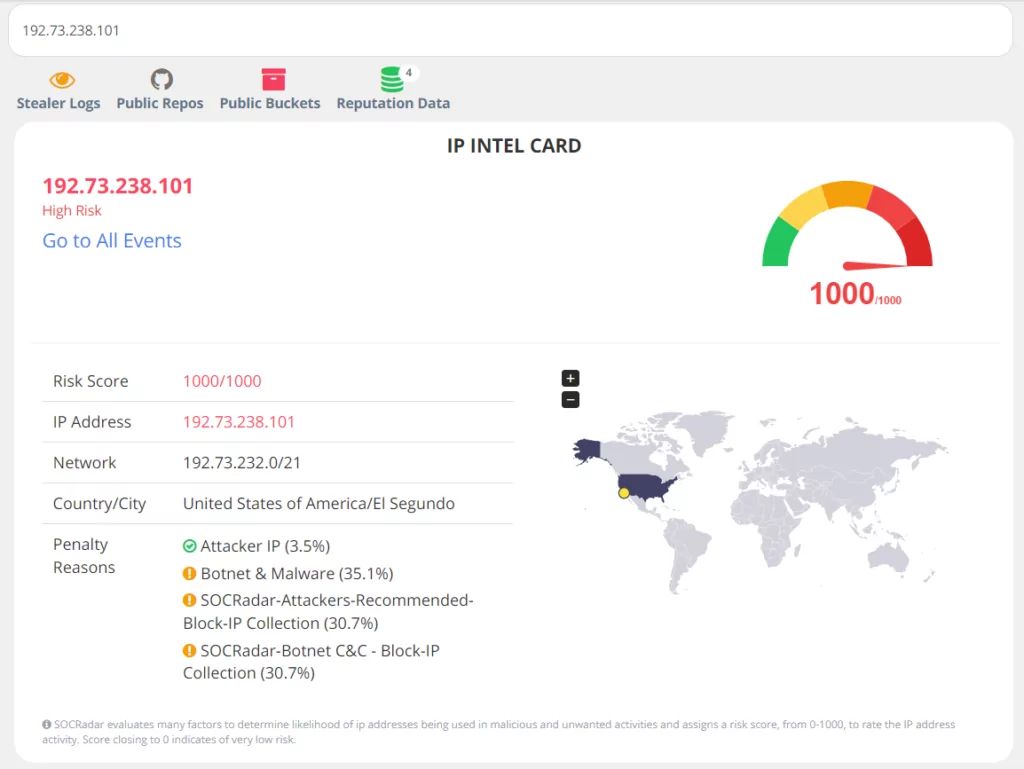

5. SOCRADAR

SOCRadar es una plataforma de protección de riesgos digitales basada en inteligencia artificial y basada en la nube con capacidades de inteligencia de amenazas cibernéticas. La plataforma SOCRadar es un sistema de alerta temprana de ciberseguridad que combina Cyber Threat Intelligence , Digital Risk Protection y External Attack Surface Management en una única solución.

SOCRadar recopila datos que podrían conducir a un ataque cibernético de miles de fuentes, incluidas Deep Web , Dark Web, Black Market, Bot Market, PasteBin Sites, Github y las redes sociales. Analiza estos datos utilizando inteligencia artificial y tecnologías de big data y los convierte en inteligencia.

ThreatFusion proporciona un entorno de búsqueda en el que se puede acceder de forma segura a toda la información crítica sobre amenazas mediante el módulo SOCRadar Threat Hunting. Con sus capacidades de búsqueda avanzada, el módulo Threat Hunting permite a los usuarios acceder a datos de la web profunda en una plataforma común para compartir amenazas.

Threat Hunting es una herramienta valiosa para obtener tendencias sobre los actores de amenazas, como los grupos APT y sus tácticas, técnicas y procedimientos (TTP), que se pueden usar con el marco MITRE ATT&CK .

Con integraciones con SOAR, firewall, SIEM y EDR, ThreatHose puede brindar protección compatible.

6. GOOGLE DORKS

Google es un motor de búsqueda muy conocido y ampliamente utilizado. En la vida cotidiana, se utiliza para muchas consultas de adquisición de información. Sin embargo, también son posibles las búsquedas avanzadas en Google con consultas que permiten un acceso más fácil y rápido a los resultados más precisos. Google Dorking se refiere a estas técnicas avanzadas de búsqueda de Google.

Google Dorking ayuda a descubrir no solo información difícil de encontrar, sino también datos confidenciales pero mal protegidos. Las vulnerabilidades explotables, los nombres de usuario y las contraseñas, las listas de correo corporativas, la información financiera y los datos y documentos más confidenciales están disponibles en fuentes públicas, pero no se pueden encontrar con una simple búsqueda.

Algunos de los operadores más conocidos para Google Dorking son tipo de archivo (filetype: log), intext, ext, inurl, intitle, site, cache, allintext…etc. Los parámetros de búsqueda se pueden combinar para restringir los resultados (todo el texto: nombre de usuario tipo de archivo: registro)

7. ONYPHE

ONYPHE es un motor de búsqueda de defensa cibernética que escanea varios recursos de Internet para proporcionardatos de inteligencia de amenazas cibernéticas y de código abierto . ONYPHE monitorea activamente Internet en busca de dispositivos conectados a la red global. También correlaciona los datos escaneados con los datos recopilados a través de las URL de los sitios web. Luego, los datos están disponibles a través de una API y su lenguaje de consulta.

En la base de datos de ONYPHE, los usuarios pueden realizar búsquedas por categorías. Estas categorías incluyen datos de geolocalización, direcciones IP, información de Inetnum (datos sobre nombres de red, subred y descripción de bloques de red), escaneo activo de Internet, DNS pasivo, búsquedas de listas de amenazas y búsquedas de sitios de pegado.

Algunas de las sintaxis de consulta para ONYPHE son las siguientes:

- categoría:vulnscan ?cve:CVE-2018-13379 ?etiqueta:fortigate2018

- categoría: exploración de datos cve: “CVE-1999-0017”

- categoría:dispositivo datascan.clase:”Impresora 3D”

- categoría: exploración de datos etiqueta: “administrador”

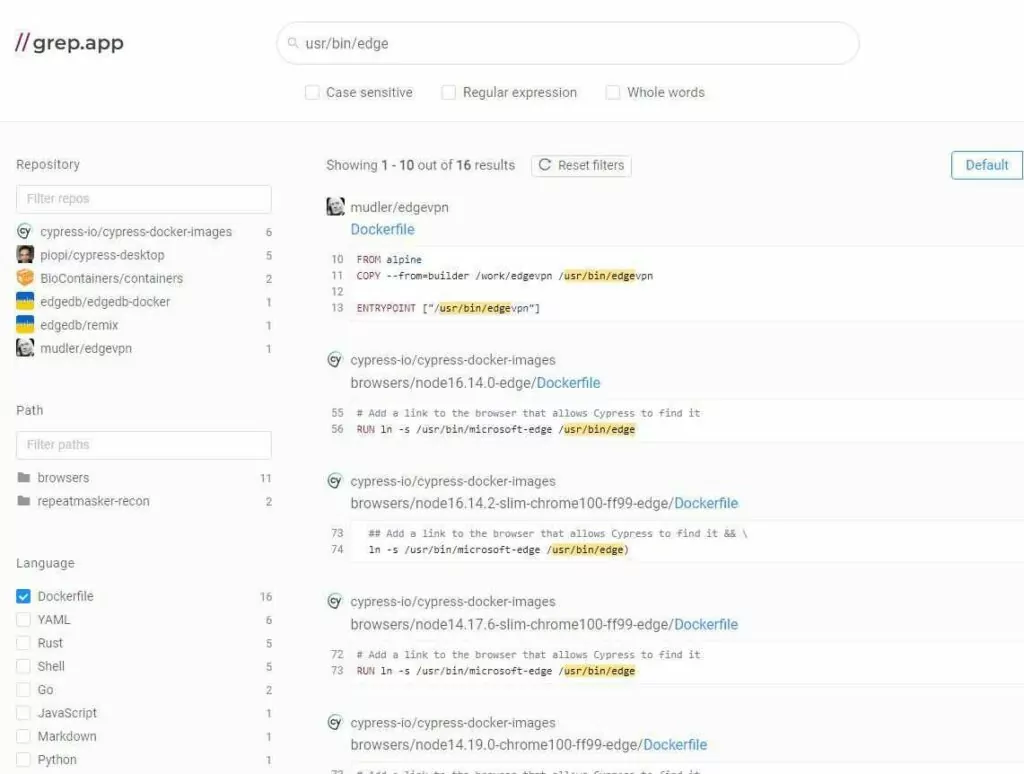

8. grep.app

grep.app es un motor de búsqueda de códigos en GitHub . GitHub es el servidor de código más popular y alberga algunos de los proyectos de código abierto más importantes . grep.app consulta el código de más de 500 000 repositorios públicos de GitHub.

Grep.app busca la cadena escrita exacta, incluidos los signos de puntuación u otros caracteres. Los usuarios también pueden especificar el lenguaje de programación que necesitan. La sintaxis RE2 también se puede utilizar para buscar expresiones regulares.

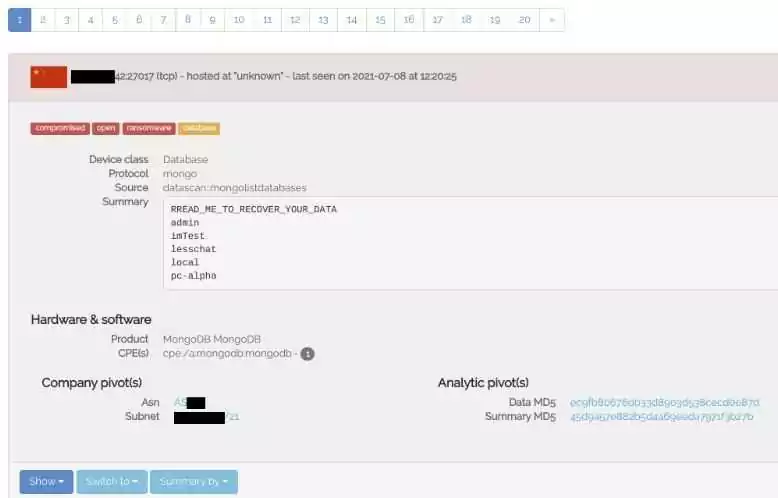

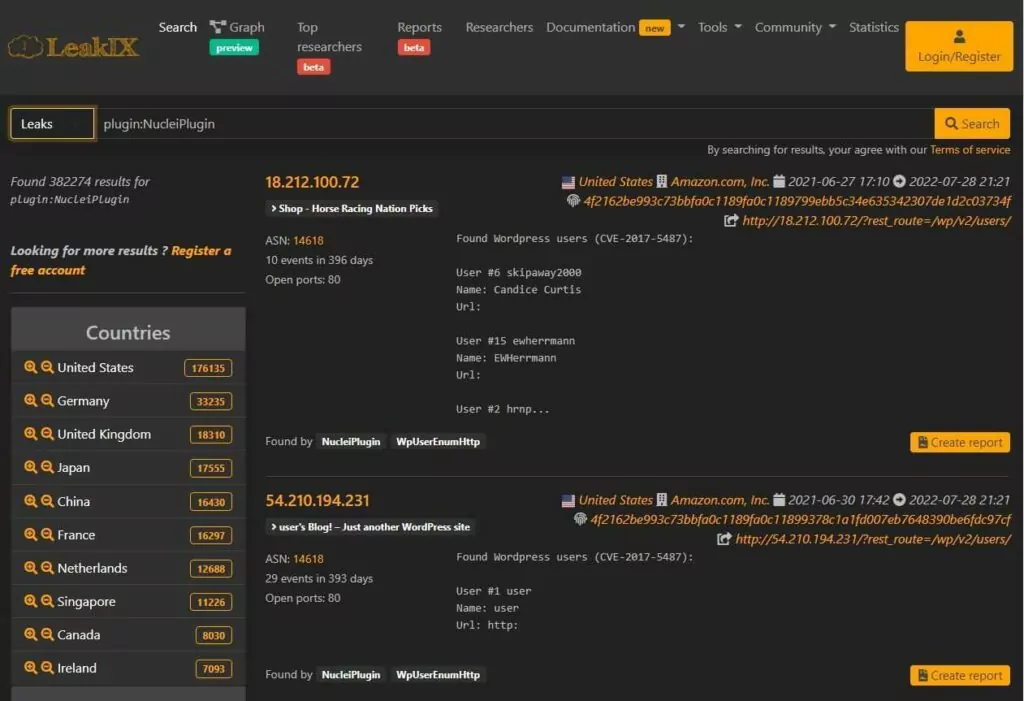

9. LEAKLX

LeakIX es un motor de búsqueda de fugas para profesionales de la seguridad y la investigación. LeakIX recopila datos sobre las configuraciones incorrectas de seguridad más comunes de Internet.

El objetivo principal de la plataforma es proporcionar información sobre los dispositivos y servidores comprometidos. Además, LeakIX alerta a sus usuarios sobre campañas de ransomware monitoreadas activamente. También proporciona información sobre fugas indexadas de varios operadores de red. LeakIX indexa datos de empresas potencialmente “filtrados” o “comprometidos” .

Algunas de las sintaxis de consulta para LeakIX se encuentran a continuación.

- ip ip:8.8.8.8 o rango ip:8.8.8.0/16

- puerto puerto: 443

- conjunto de datos.filas conjunto de datos.filas:>100

- conjunto de datos.tamaño conjunto de datos.tamaño:>1024

- conjunto de datos.infectado conjunto de datos.infectado

- etiquetas +etiquetas:impresora

- complemento complemento: NucleiPlugin

- recuento_de_fugas recuento_de_fugas:>3

LeakIX tiene como objetivo proporcionar una plataforma para corregir errores de configuración que conducen a fugas y problemas de seguridad al unir la fuente, los CERT, las empresas de alojamiento y los investigadores.

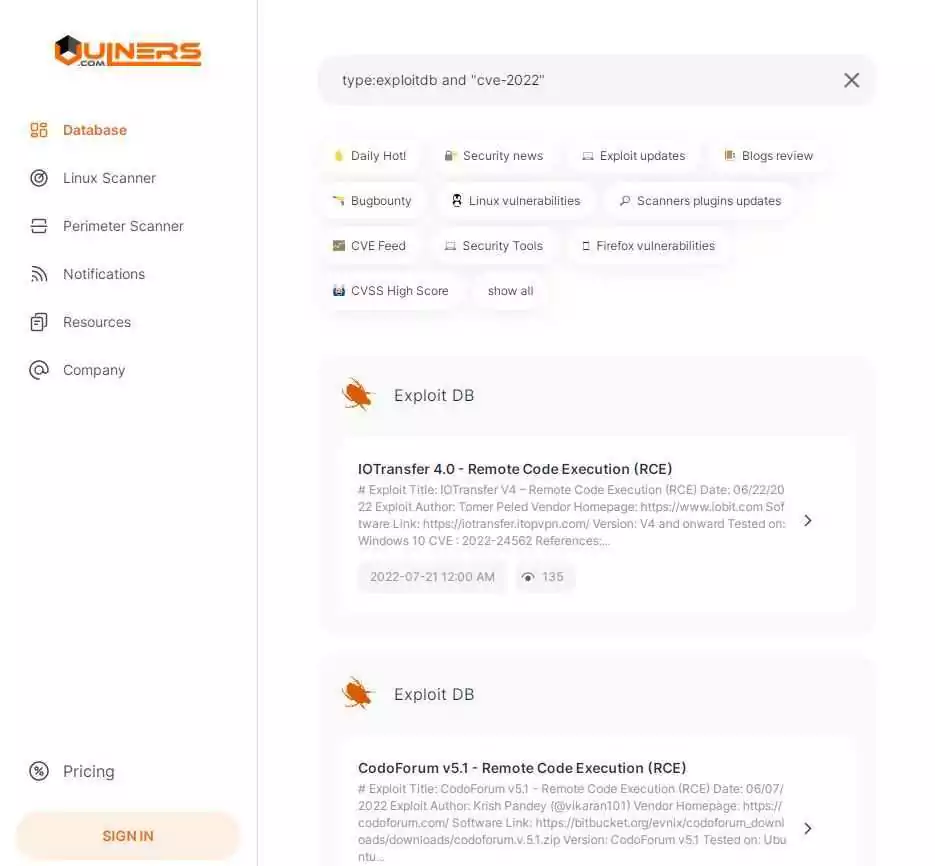

10. VULNERS

Vulners es una base de datos de seguridad que contiene explicaciones de numerosas vulnerabilidades de software. Las referencias cruzadas entre boletines y una base de datos constantemente actualizada mantienen a los usuarios actualizados sobre las últimas amenazas de seguridad al reunir más de 100 fuentes de datos.

Vulners recopila boletines de seguridad de proveedores, listas de vulnerabilidades descubiertas por investigadores, el contenido de las bases de datos de vulnerabilidades y exploits, publicaciones en foros de piratería y reglas de detección de escáner de vulnerabilidades. Muestra las conexiones entre estas entidades con una interfaz de búsqueda eficiente.

Los vulnerables utilizan consultas basadas en Lucene. Estos son algunos ejemplos de fragmentos de búsqueda.

- tipo:openbugbounty Y título:”su-dominio-aquí.com” Y openbugbounty.patchStatus:sin parchear

- software.afectado.nombre:nginx Y software.afectado.versión:”1.11.0″

- tipo: openwrt Y cvelist: CVE-2016-0799

- h1team.handle:yahoo pedido:recompensa

- bulletinFamily:ioc Y etiquetas:* Y -iocType:ip